а мне Аватс не нравился

Вирусы и Антивирусы

Сообщений 31 страница 40 из 82

Опрос

Поделиться312011-03-22 08:57:07

Поделиться322011-03-23 09:10:09

не знаю, у меня с ним пока сбоев не было...1раз ловила информер, год назад, но сама виновата

Поделиться332011-03-25 15:07:59

Мобильная вирусология: новые зловреды под новые платформы

http://www.kaspersky.ru/news?id=207733453

По результатам исследования «Лаборатории Касперского», за последний год в мире мобильных зловредов произошли серьезные изменения.

Во-первых, изменилось соотношение различных операционных систем для мобильных устройств, в этой связи изменилась и расстановка сил в среде современных мобильных зловредов. ОС Android уверенно завоевывает популярность, и на данный момент оставила позади Windows Mobile. Операционные системы iOS и Blackberry также увеличили свое присутствие на рынке, а вот Symbian продолжает терять позиции, хотя в мировом масштабе по-прежнему остается лидером.

Во-вторых, список платформ, для которых зафиксированы вредоносные программы, расширился. Теперь к ним добавились iOS (операционная система для iPhone/iPod Touch/iPad) и Android. Так, в августе 2010 года была обнаружена первая вредоносная программа для ОС Android. С тех пор появились не только новые модификации первого зловреда, но и другие вредоносные программы для этой платформы. По прогнозам экспертов «Лаборатории Касперского», со временем их число будет только расти.

Количество зловредов для iPhone, как и раньше, невелико, при этом появившиеся зловреды способны заразить только «разлоченные» (jailbroken) смартфоны. J2ME по-прежнему лидирует в рейтинге модификаций детектируемых объектов, поскольку данная платформа охватывает не только пользователей некоторых смартфонов, но и практически каждого владельца обычного современного мобильного телефона.

Распределение модификаций детектируемых объектов по платформам

В-третьих, вредоносные программы и атаки в целом стали более сложными. Злоумышленники стали использовать различные сочетания уже известных технологий. Так, за счет широкого распространения мобильного Интернета вредоносные программы получили возможность взаимодействовать с удаленными серверами злоумышленников и получать от них обновления и команды. Такие возможности могут использоваться преступниками для создания мобильных ботнетов.

Также 2010 год был отмечен появлением новых способов кражи конфиденциальной информации пользователей и наживы для вирусописателей, создающих зловредов для различных мобильных платформ. Так, одна из обнаруженных вредоносных программ в фоновом режиме пересылала на номер злоумышленника SMS-сообщения, содержащие коды аутентификации для онлайн-банковских операций. Кроме того, впервые за 6 лет истории мобильного вредоносного ПО был обнаружен троянец, который осуществлял звонки на международные платные номера.

В-четвертых, подавляющее большинство обнаруженных за последний год с лишним зловредов нацелены на кражу денег пользователей. «В мире мобильного вредоносного ПО по-прежнему доминируют программы, незаметно отсылающие SMS-сообщения на короткие платные номера, — говорит Денис Масленников, ведущий антивирусный эксперт «Лаборатории Касперского». — Использование SMS-троянцев остается для злоумышленников самым легким и действенным способом заработать деньги. Причина проста: любое мобильное устройство, будь то смартфон или обычный мобильный телефон, непосредственно связано с реальными деньгами пользователя — с его мобильным счетом. Именно этот «прямой доступ» злоумышленники активно используют».

Полная версия исследования доступна по адресу: wwwsecurelist.com/ru.

Поделиться342011-03-26 20:42:59

«Лаборатория Касперского» представила эксклюзивную версию Kaspersky Internet Security Special Ferrari Edition

http://www.kaspersky.ru/news?id=207733455

«Лаборатория Касперского» представила специальную версию защитного решения Kaspersky Internet Security, разработанную при сотрудничестве с компанией Ferrari. Пресс-конференция, посвященная запуску нового продукта Kaspersky Internet Security Special Ferrari Edition, состоялась в Мельбурне и была приурочена к началу первого этапа чемпионата мира «Формулы-1».

«Бренд Ferrari уже давно ассоциируется во всем мире со скоростью, надежностью и драйвом. Наш новый продукт позволит пользователям пережить схожие чувства при работе в Интернете», — комментирует Евгений Касперский, генеральный директор «Лаборатории Касперского».

Специальная версия Kaspersky Internet Security Special Ferrari Edition предназначена для поклонников бренда Ferrari и других пользователей, предпочитающих яркие и незаурядные решения. Обладая оптимальным набором сбалансированных и постоянно совершенствующихся защитных технологий флагманского продукта «Лаборатория Касперского», решение имеет в стилизованный интерфейс, выполненный в корпоративных цветах двух брендов — зеленом и красном.

Помимо самого решения, обеспечивающего надежную защиту компьютера от всех видов информационных угроз, на диске с продуктом находится гоночный симулятор Ferrari Virtual Academy, который позволит любому пользователю ощутить себя пилотом болида «Формулы-1» команды Scuderia Ferrari.

Сотрудничество «Лаборатории Касперского» с Ferrari началось в 2010 году с соглашения о титульном спонсорстве команды Ferrari AF Corse на соревнованиях Ле-Ман во Франции. После успешного дебюта в мире автогонок было решено расширить партнерство на чемпионат «Формула-1». В ноябре 2010 года «Лаборатория Касперского» объявила об официальной спонсорской поддержке всемирно известной команды, выступающей в этом классе, на ближайшие два года. Гонка в Мельбурне станет первым этапом чемпионата мира «Формулы-1», на котором «Лаборатория Касперского» выступает в качестве официального спонсора команды Scuderia Ferrari.

Начало продаж решения Kaspersky Internet Security Special Ferrari Edition запланировано на май 2011 года.

Более подробная информация о возможностях Kaspersky Internet Security доступна на сайте: wwwkaspersky.ru/kaspersky_internet_security .

Поделиться352011-03-26 20:58:29

У меня Касперский, а есть в природе что то лучше Касперского? Однажды пробовал NOD32, так это вообще, что с ним, что без него.

Поделиться362011-03-26 21:04:01

У меня Касперский, а есть в природе что то лучше Касперского? Однажды пробовал NOD32, так это вообще, что с ним, что без него.

Существуют весьма неплохие антивирусы, но, на мой взгляд, лучший - Каспер.

А у тебя какой Каспер стоит?

Поделиться372011-03-29 09:31:03

kolobdur Я точно не знаю. Ставит мне дочь 30-дневку с инета и по окончании срока обновляет на самую последнюю версию. Как то так.

Поделиться382011-03-29 09:47:15

Я точно не знаю.

А ты дважды по значку каспера в трее нажми - откроется основное окно каспера и сверху будет надпись какая версия, или правой клавишей по значку в трее, а в появившемся меню нажми: "О программе" - там будет полная версия каспера.

Поделиться392011-03-29 20:06:11

Вышла «бета-версия» системы защиты BufferZone 4 с поддержкой 64-битных версий Windows

http://news.ferra.ru/soft/2011/03/29/109667/

Программный продукт BufferZone от компании Trustware – это и очень полезный инструмент, позволяющий добавить дополнительный уровень защиты на компьютер под управлением операционной системы Windows.

Предлагаемое решение обеспечивает изолированный запуск приложений в безопасной среде «песочнице». Все запущенные на компьютере процессы, предполагающие взаимодействие с глобальной сетью, находятся под постоянным наблюдением, а при обнаружении любых признаков вредоносной активности BufferZone мгновенно прекращает работу конкретной программы.

Разработчики уверены, что такой подход не только гарантирует защиту от вирусов и вредоносных программ, но также позволит обитателям глобальной сети посещать любые сайты, пользоваться различными сервисами, загружать файлы на свой компьютер и открывать вложения в сообщениях электронной почты. Программы, запущенные в «песочнице» не способны напрямую взаимодействовать с установленной копией Windows, а следовательно не смогут нанести вреда системе.

В прошлом месяце руководство Trustware приняло решение о бесплатном распространении своего продукта, включая версию BufferZone Pro и до недавнего времени у продукта был лишь один весьма серьезный недостаток – система защиты не могла похвастаться совместимостью с 64-битной версией операционной системы Windows 7. Ситуация изменилась буквально на днях с выходом долгожданной бета-версии BufferZone Pro 4 beta, которая поддерживает 64-битные версии Vista и Windows 7.

Принять участие в тестировании BufferZone Pro 4 может любой желающий. Для этого достаточно пройти процедуру регистрации на официальном сайте.

По материалам сайта DownloadSquad.

Источник: SoftLine

Поделиться402011-04-05 15:36:44

Ликвидация ботнета Win32.Ntldrbot (Rustock) и другие вирусные события марта 2011 года

http://news.drweb.com/show/?i=1583&lng=ru&c=5

Март 2011 года оказался богат на события в сфере информационной безопасности. В числе главных новостей — проникновение троянцев в платёжные терминалы и ликвидация крупнейшей в мире спам-сети — ботнета Win32.Ntldrbot, известного также под названием Rustock. Помимо этого, злоумышленники предприняли ряд заметных атак на социальные сети. Кроме того, как и следовало ожидать, катастрофа в Японии послужила темой множества спам-рассылок и спекуляций.

Закрытие ботнета Win32.Ntldrbot (Rustock)

17 марта 2011 года прекратил работу самый крупный генератор спама, ботнет Win32.Ntldrbot. 26 командных центров ботнета стали недоступны, и сотни тысяч ботов, оставшись без управления, впали в спячку.

По оценкам Microsoft, компьютер, заражённый Win32.Ntldrbot, рассылал до 10000 писем в час. При этом, по данным некоторых экспертов, в спам-сеть входило порядка 815 тысяч ботов. Таким образом, суммарный спам-трафик, создаваемый ботнетом Win32.Ntldrbot, можно оценивать в несколько миллиардов сообщений в сутки. Ответственность за обезглавливание ботнета Win32.Ntldrbot взяла на себя корпорация Microsoft, которая провела операцию совместно с американскими властями.

Win32.Ntldrbot, первые известные образцы которого датируются 2005 годом, стал одним из самых высокотехнологичных и сложных представителей актуального троянского ПО. Разработчик Win32.Ntldrbot несколько лет совершенствовал эту программу, а разбор кода троянца послужил источником множества аналитических публикаций.

Юридическим обоснованием операции был гражданский иск Microsoft против неустановленных лиц, стоявших за данным ботнетом. По распространённой версии, злоумышленниками являются наши соотечественники.

Пока сложно давать прогнозы относительно будущего спам-индустрии. Тот ощутимый урон, который нанесло ей закрытие крупнейшей спам-сети, может быть быстро возмещён ростом других ботнетов. Лидирующие позиции в распространении спама уже занял давно известный ботнет Win32.HLLM.Beagle, активность которого последние несколько лет была низкой. Обе спам-сети специализируются на т. н. фарм-спаме – рекламе лекарственных препаратов.

В дальнейшем стоит также быть готовыми к изменению архитектуры ботнетов в сторону децентрализации. Также высказываются предположения о возможности восстановления ботнета Win32.Ntldrbot.

Троянцы в терминалах

В марте 2011 года компания «Доктор Веб» заявила об обнаружении новой модификации троянца Trojan.PWS.OSMP, специализирующегося на заражении терминалов экспресс-оплаты. Этот троянец изменяет номера счетов получателей платежей. А последняя его модификация, вероятно, позволяет злоумышленникам создать виртуальный терминал.

Примечательно, что троянец был обнаружен не при анализе заражённого терминала, а при мониторинге бот-сети другого троянца, обеспечивающего пути проникновения Trojan.PWS.OSMP на терминалы.

Заражение терминалов происходит в два этапа. Сначала на терминал попадает BackDoor.Pushnik, который представляет собой запакованный исполняемый файл размером ~620 КБ, написанный на Delphi, и распространяется через сменные носители. После установки троянец получает управляющие данные от своих командных центров и, через несколько промежуточных шагов, загружает и запускает бинарный файл размером 60-70 КБ, содержащий Trojan.PWS.OSMP. Тот перебирает запущенные процессы в поисках процесса maratl.exe, являющегося частью программного окружения платёжных терминалов. В случае успеха троянец внедряется в процесс и изменяет счёт получателя непосредственно в памяти процесса, подставляя счета злоумышленников.

Последняя зафиксированная версия троянца реализует другую схему мошенничества. Trojan.PWS.OSMP копирует на свой сервер конфигурационный файл ПО платёжного терминала. Кража конфигурационного файла предполагает попытку создания поддельного терминала на компьютере злоумышленников, что должно позволить перенаправлять безналичные денежные средства на счета разработчиков троянца.

Новые критические уязвимости в продукции Adobe

14 марта 2011 года Adobe объявила об обнаружении очередной уязвимости в проигрывателе Adobe Flash Player 10.2.152.33 и некоторых более ранних версиях.

Уязвимость позволяет злоумышленникам атаковать систему при помощи специально оформленного swf-файла. Она является общей для версий данного программного продукта для Windows, Mac OS, Linux, Solaris и ранних версий Android.

Обновления, закрывающие эту уязвимость, были выпущены только 21 марта. Таким образом, уязвимость оставалась актуальной в течение недели. Вскоре после этого в открытом доступе оказались исходные коды примера эксплуатации данной уязвимости.

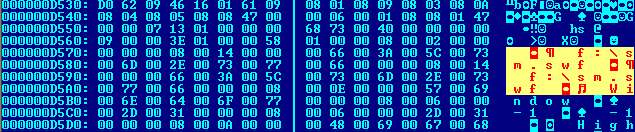

Инструмент реализации атаки представляет собой xls-файл со встроенным swf-объектом:

Рис. 1. Встроенный swf-файл в таблице Excel.

Данный swf-файл загружает в память shell-код, затем выполняет атаку на уязвимый flash-проигрыватель, используя технику Heap Spray. Затем код swf-файла загружает второй swf-файл, который использует уязвимость интерпретатора байт-кода ActionScript CVE-2011-0609, общего для всех уязвимых систем.

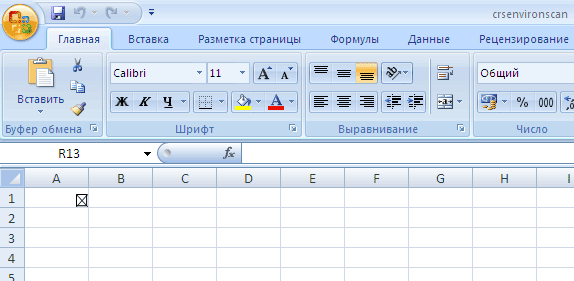

Демонстрация уязвимости спровоцировала рассылки писем, содержащих во вложении троянский xls-файл, включающий в себя Exploit.SWF.169. При запуске троянского файла среда MS Excel на некоторое время перестаёт отвечать, при этом пользователь видит пустую таблицу со встроенным flash-роликом без изображения.

Рис. 2. Загрузка документа MS Excel, содержащего Exploit.SWF.169.

В это время Exploit.SWF.169 осуществляет свою локальную атаку, сохраняет на диск и запускает исполняемый файл с нагрузкой в виде Trojan.MulDrop1.64014 или Trojan.MulDrop.13648.

Атаки на социальные сети

На сегодняшний день социальные сети — популярная цель хакерских атак. Подтвердил это и прошедший месяц — атакам подверглись популярные сервисы LiveJournal и Facebook.

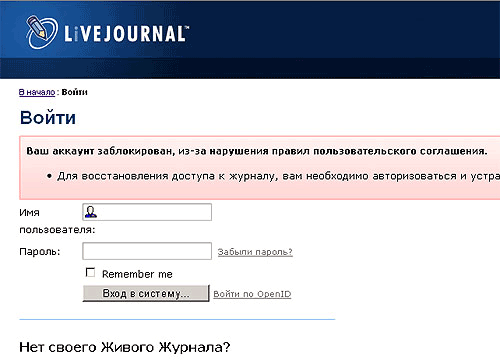

4 марта 2011 года была осуществлена массовая рассылка фишинговых писем от имени администрации сервиса LiveJournal, содержащих уведомления о блокировке и возможном удалении аккаунта на LiveJournal.

При этом в графе отправителя фишингового письма был указан адрес do-not-reply@livejournal.com, который действительно используется сервисом LiveJournal для рассылки уведомлений. Мошенническая ссылка, по которой предлагается перейти, ведёт на один из поддельных сайтов: livejorrnal.com или xn--livejurnal-ivi.com.

При переходе пользователь попадает на страницу, копирующую дизайн оригинального LiveJournal. Данные, которые здесь вводит пользователь, передаются мошенникам.

Рис. 3. Мошенническая страница, копирующая внешний вид LiveJournal.

Через несколько дней похожей атаке подвергся сервис Facebook. Его пользователи стали получать спам-сообщения, рассылаемые от имени действующих аккаунтов Facebook. В сообщениях содержалась короткая ссылка (такая методика часто используется при подобных атаках). При этом пользователь не может узнать заранее, куда такая ссылка ведёт. В данном случае она приводила на мошенническую страницу, копирующую дизайн Facebook. На этой странице размещалось уведомление с запросом личной информации пользователя. В случае заполнения полей запроса злоумышленники получали доступ к аккаунту жертвы, от имени которой в дальнейшем происходила аналогичная рассылка по списку друзей.

Очевидно, что злоумышленники продолжают совершенствовать технические приёмы и методы социальной инженерии при атаках с использованием социальных сетей.

30 марта 2011 года LiveJournal подвергся очередной DDoS-атаке. По оценкам администрации сервиса, самой масштабной за время его существования. Атака продолжалась несколько часов, в это время сервис был практически недоступен.

Волна спам-рассылок, связанных с катастрофой в Японии

Как и следовало ожидать, нашлись злоумышленники, готовые воспользоваться чужой бедой, и за катастрофой в Японии последовала волна спама соответствующей тематики.

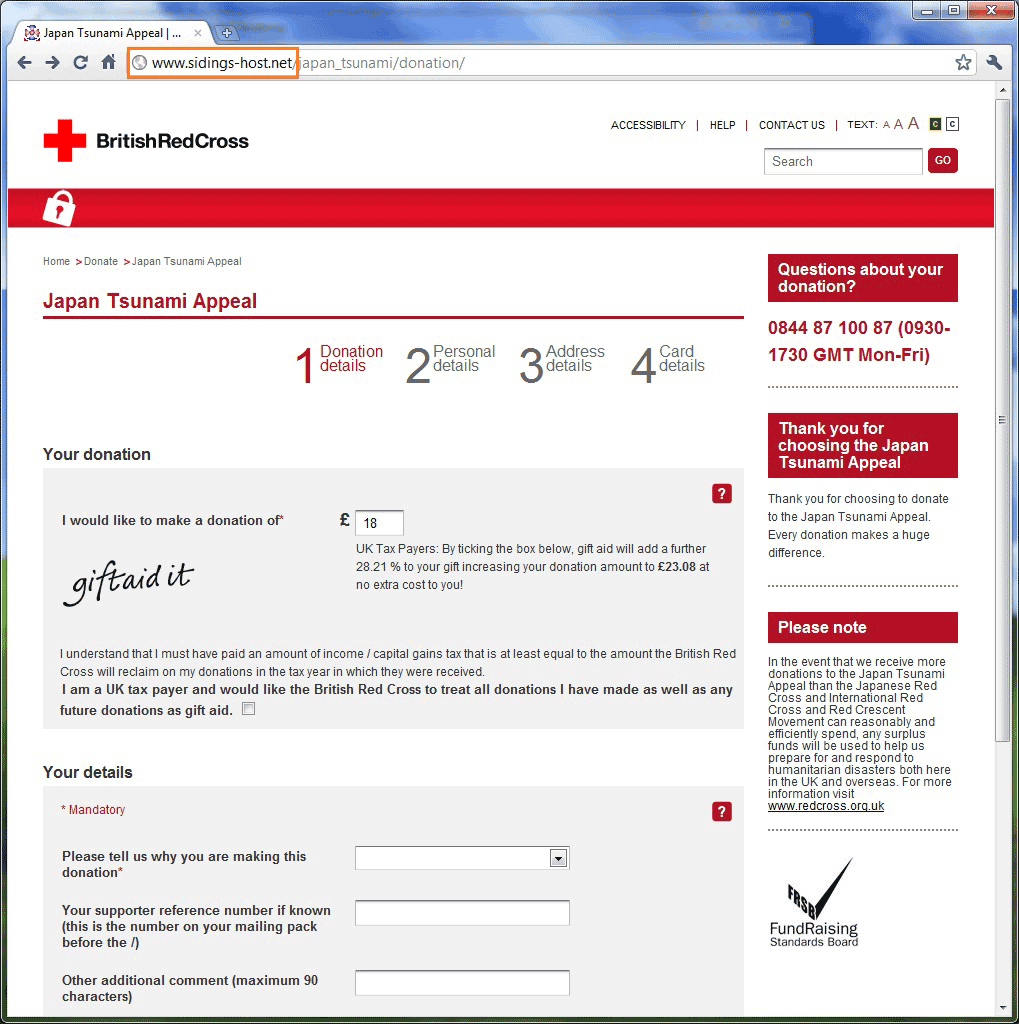

Некоторые образцы спам-рассылок содержали призывы к пожертвованиям, при этом в качестве отправителя фигурировала одна из известных благотворительных организаций («Красный крест», «Армия спасения» и т. п.).

В теле письма, как правило, присутствовала ссылка на соответствующий мошеннический ресурс, готовый принимать пожертвования.

Рис. 4. Поддельная страница “Красного креста”.

В других случаях пользователей заманивали на вредоносные ресурсы. Например, в сообщении предлагалось просмотреть видеоролик о катастрофе, ссылка на который присутствовала в теле письма.

Рис. 5. Спам-рассылка с “видео” о катастрофе в Японии.

При попытке просмотра пользователь переходит на вредоносный сайт, с которого на его машину устанавливается Trojan.FakeAlert.

Рис. 6. Результат просмотра “видео” о катастрофе в Японии.

Множество подобных рассылок зафиксировано и у нас, и за рубежом. Пользуясь случаем, злоумышленники распространяют широкий спектр троянского ПО: лжеантивирусы, поддельные системные утилиты, всевозможные блокировщики...