57 000 опасных сайтов появляется каждую неделю

http://stfw.ru/page.php?id=15742

01.10.2010 05:34 Лаборатория PandaLabs проанализировала опасные URL-адреса, появившиеся в Интернете за последние три месяца. Нечунаева Елена

Каждую неделю Интернет-мошенники создают 57 000 новых URL-адресов. Эти поддельные страницы отлично проиндексированы, благодаря чему появляются на первых строчках в результатах поиска. Компьютеры тех пользователей, которые переходят по этим ссылкам, сразу же инфицируются вирусом, а персональные данные, которые вводятся на этих страницах, попадают в руки мошенников. Для привлечения внимания хакеры используют около 375 известных брендов и названий компаний со всего мира. На первом месте по популярности среди мошенников такие названия, как eBay, Western Union и Visa. За ними следуют Amazon, Bank of America, Paypal и налоговая служба Соединённых Штатов.

К таким выводам пришла антивирусная лаборатория PandaLabs по результатам собственного исследования, в рамках которого были проанализированы основные Black Hat SEO атаки за последние три месяца.

Около 65% таких поддельных URL-адресов имитируют Интернет-сайты банков. Такие страницы обычно создаются для похищения персональных данных пользователей. Также среди мошенников популярны Интернет-магазины и аукционы (27%), чаще всего мошенники используют в качестве приманки eBay. Другие финансовые учреждения (инвестиционные фонды или фондовые биржи) и государственные организации заняли в этом рейтинге 3 и 4 места с показателями 2,3% и 1,9% соответственно. Гос. организации вышли вперед во многом за счёт налоговой службы Соединённых Штатов и других агентств по сбору налогов.

Платёжные системы (например, Paypal) и Интернет-провайдеры находятся на 5-ом и 6-ом местах, в то время как игровые сайты (во главе с World by Warcraft) завершают рейтинг.

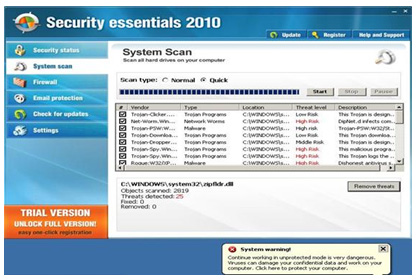

Как и в предыдущие годы, вредоносное ПО и фишинг по-прежнему распространяются, в основном, через электронную почту. В 2009 и, особенно, в текущем году хакеры сделали ставку на Black Hat SEO-атаки, которые подразумевают создание поддельных Интернет-сайтов с использованием известных имен и брендов.

«Основная проблема заключается в том, что, когда пользователь переходит на тот или иной сайт по ссылке, полученной в результате запроса в поисковике, достаточно трудно с первого взгляда установить подлинность этого сайта, - отмечает Луис Корронс, Технический директор PandaLabs. – Поэтому мы советуем заходить на сайты банков или интернет-магазинов, набирая адрес сайта вручную в адресной строке браузера. Поисковики, конечно, пытаются улучшить данную ситуацию, меняя алгоритмы индексации, однако они все равно не в состоянии справиться с нарастающим потоком новых URL-адресов, которые создаются хакерами ежедневно».

Для получения более подробной информации: wwwpandalabs.com

О PandaLabs

С 1990 года миссией нашей компании является выявление и максимально эффективная борьба с новыми видами вредоносного ПО для обеспечения максимальной IT-безопасности наших пользователей. Лаборатория PandaLabs для ежедневного анализа и классификации тысяч новых образцов вредоносных кодов использует самые современные инновационные разработки, которые позволяют автоматически выносить вердикт о том, являются ли данные образцы вредоносными или нет. Система основана на принципе Коллективного Разума – новой модели безопасности от Panda Security, способной обнаруживать даже те угрозы, которые остались незамеченными со стороны традиционных решений безопасности.

В настоящее время 94% всех вредоносных кодов, обнаруживаемых в PandaLabs, анализируется при помощи технологии Коллективного Разума. В дополнение к этому круглосуточно работают целые группы специалистов в различных областях IT-безопасности (вирусы, черви, трояны, шпионы, фишинг, спам и пр.), что в итоге позволяет предоставить нашим пользователям глобальную безопасность. В результате этого решения Panda являются более производительными, простыми в использовании и интуитивно-понятными.

По данным компании Av.Test.org, на настоящий момент PandaLabs является быстрейшей лабораторией по предоставлению обновлений пользователям во всей отрасли.

Дополнительная информация доступна на блоге PandaLabs: http://www.pandalabs.com

Вы также можете следить за нашими новостями на: http://twitter.com/Panda_Russia